LSB

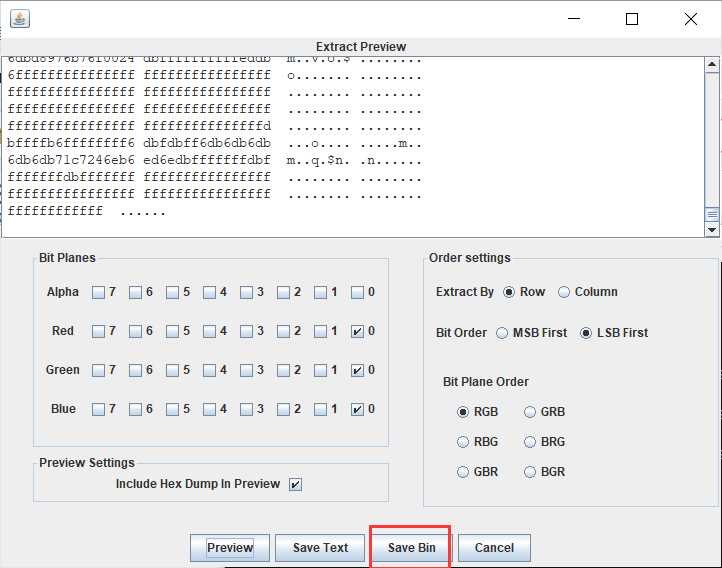

既然是LSB

使用Stegsolve

得到二维码,扫一扫即可

flag是:flag{1sb_i4_s0_Ea4y}

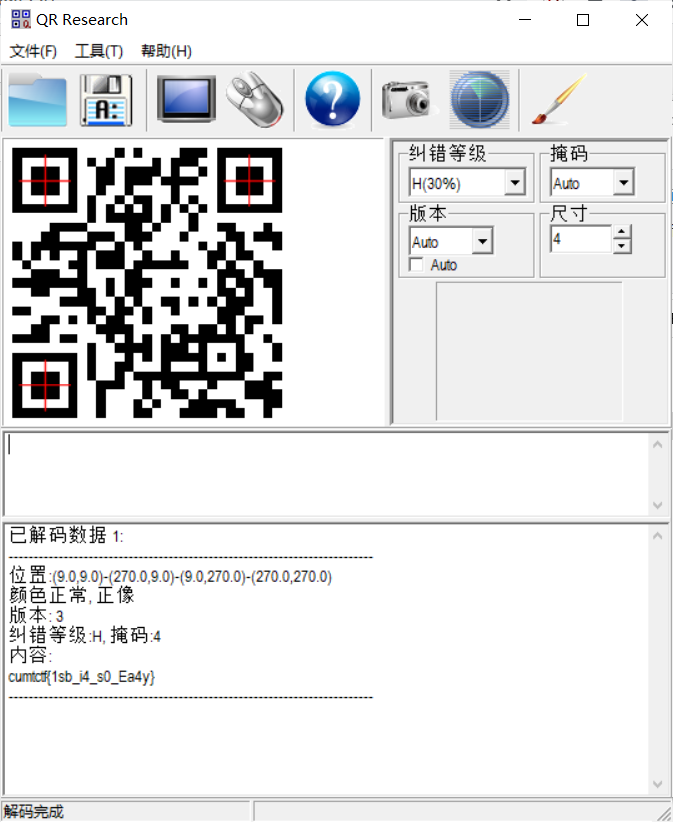

文件中的秘密

右键属性详细信息

flag是:flag{870c5a72806115cb5439345d8b014396}

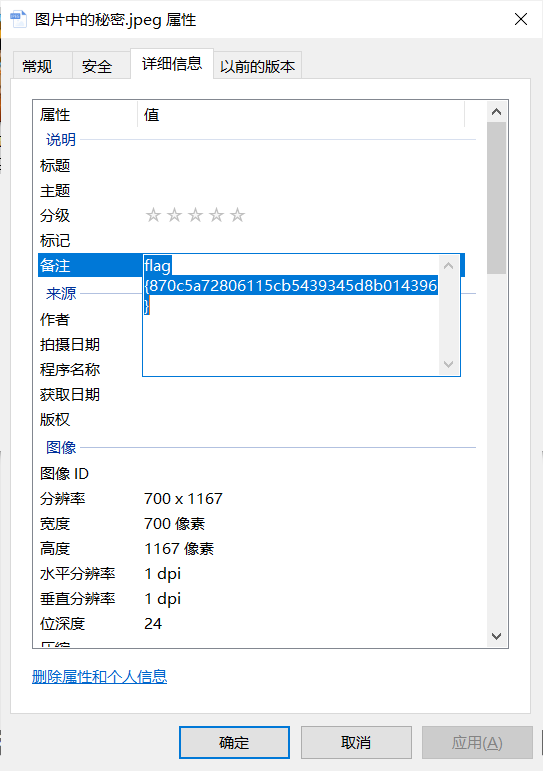

wireshark

给了提示是登录登录方法,就直接过滤搜

1 | http.request.method==POST |

flag是:flag{ffb7567a1d4f4abdffdb54e022f8facd}

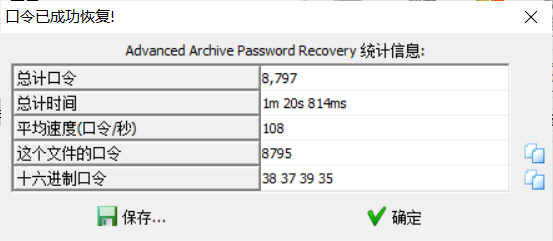

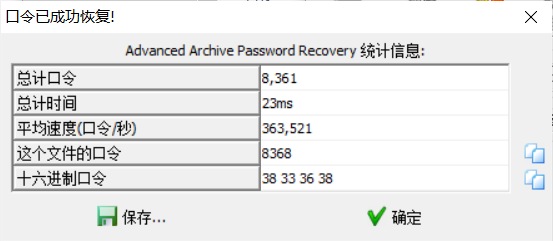

rar

4位数字爆破

flag是:flag{1773c5da790bd3caff38e3decd180eb7}

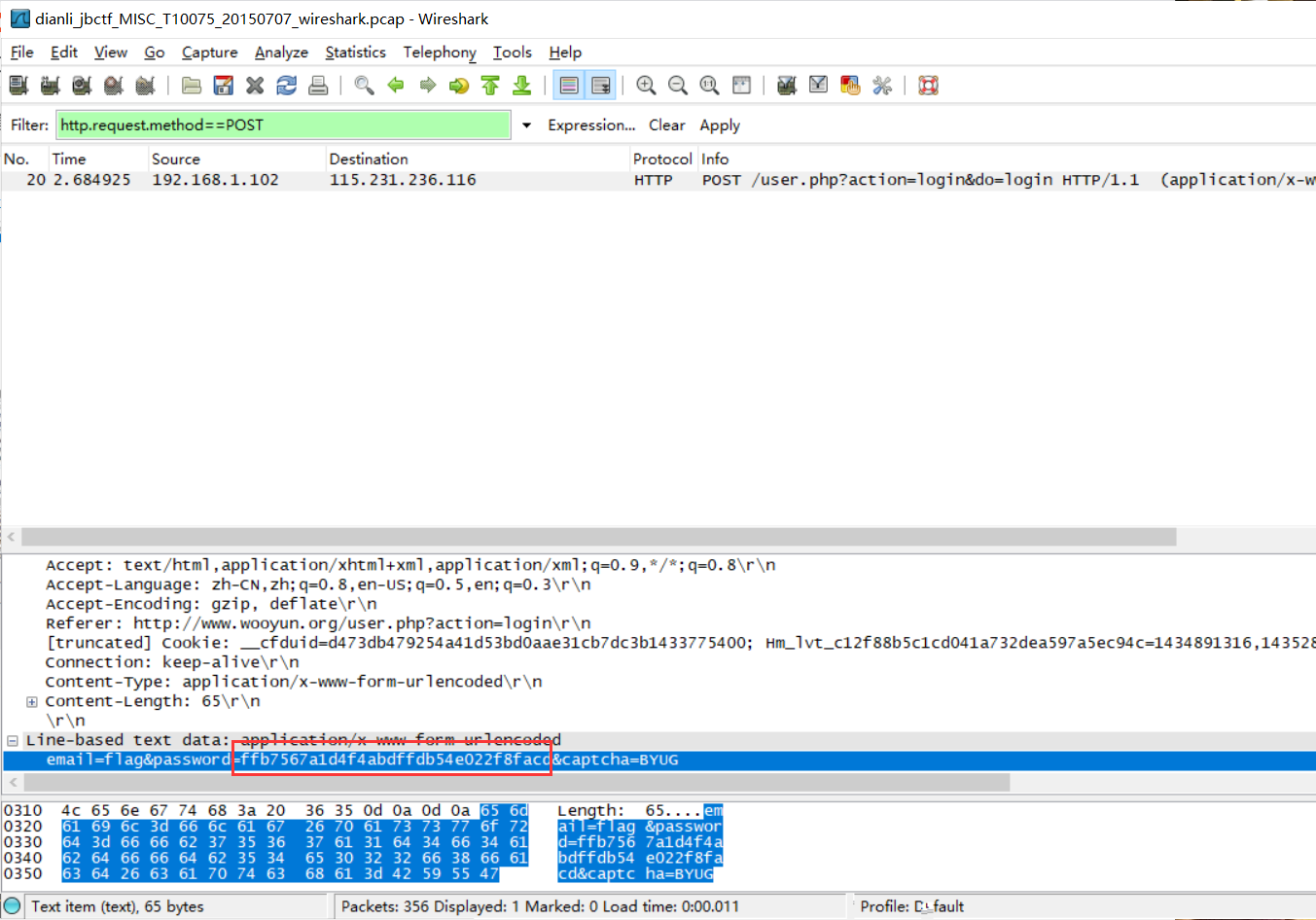

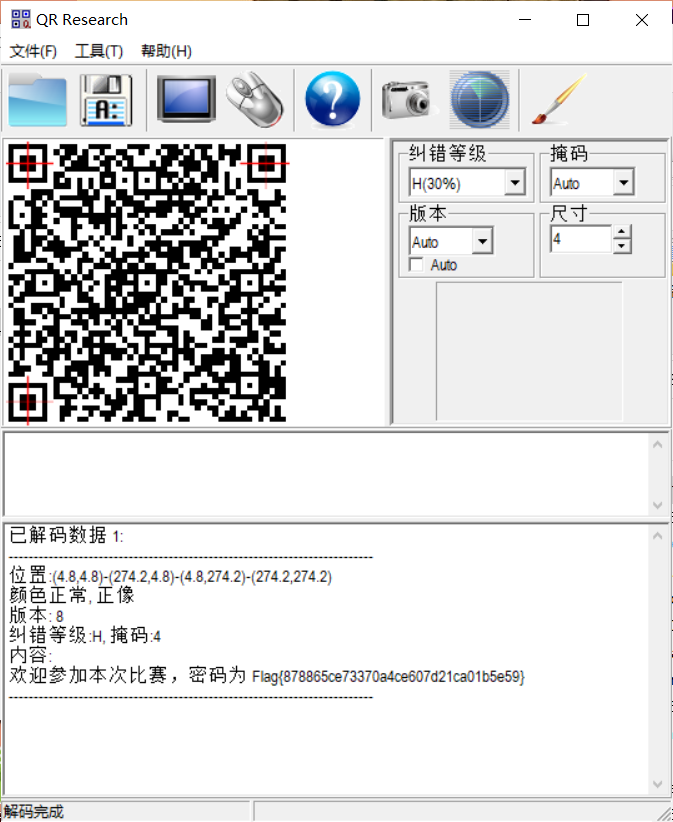

qr

flag是:flag{878865ce73370a4ce607d21ca01b5e59}

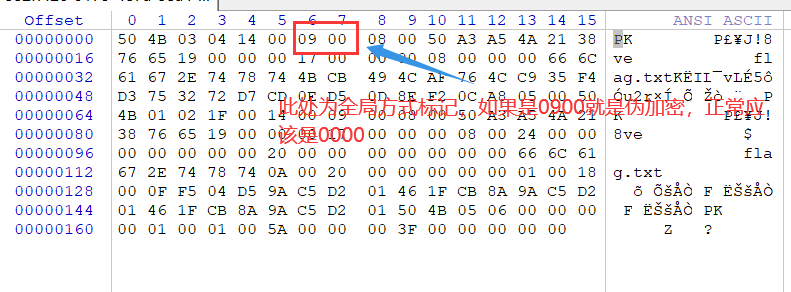

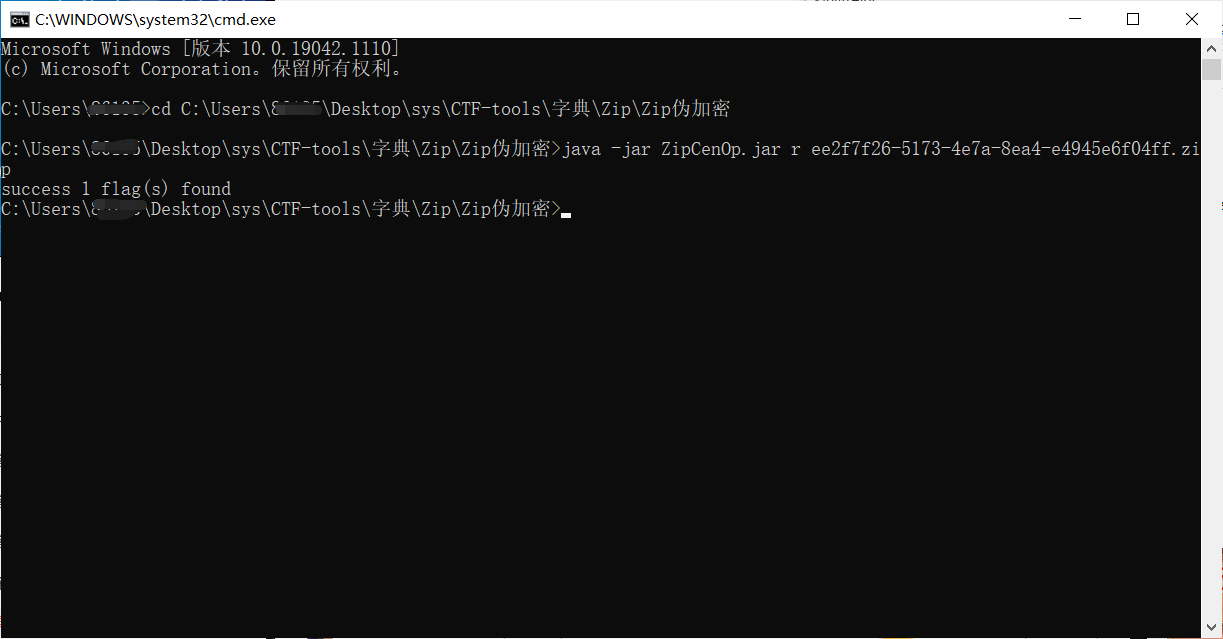

zip伪加密

Winhex打开,看到是zip伪加密

使用工具ZipCenOp,把它和压缩包放在同一个文件夹里,打开cmd切换到ZipCenOp的文件夹执行:

1 | java -jar ZipCenOp.jar r 文件名.zip |

现在可以正常解压了,打开就有flag了

flag是:flag{Adm1N-B2G-kU-SZIP}

ningen

binwalk分离一下,然后爆破密码

flag是:flag{b025fc9ca797a67d2103bfbc407a6d5f}

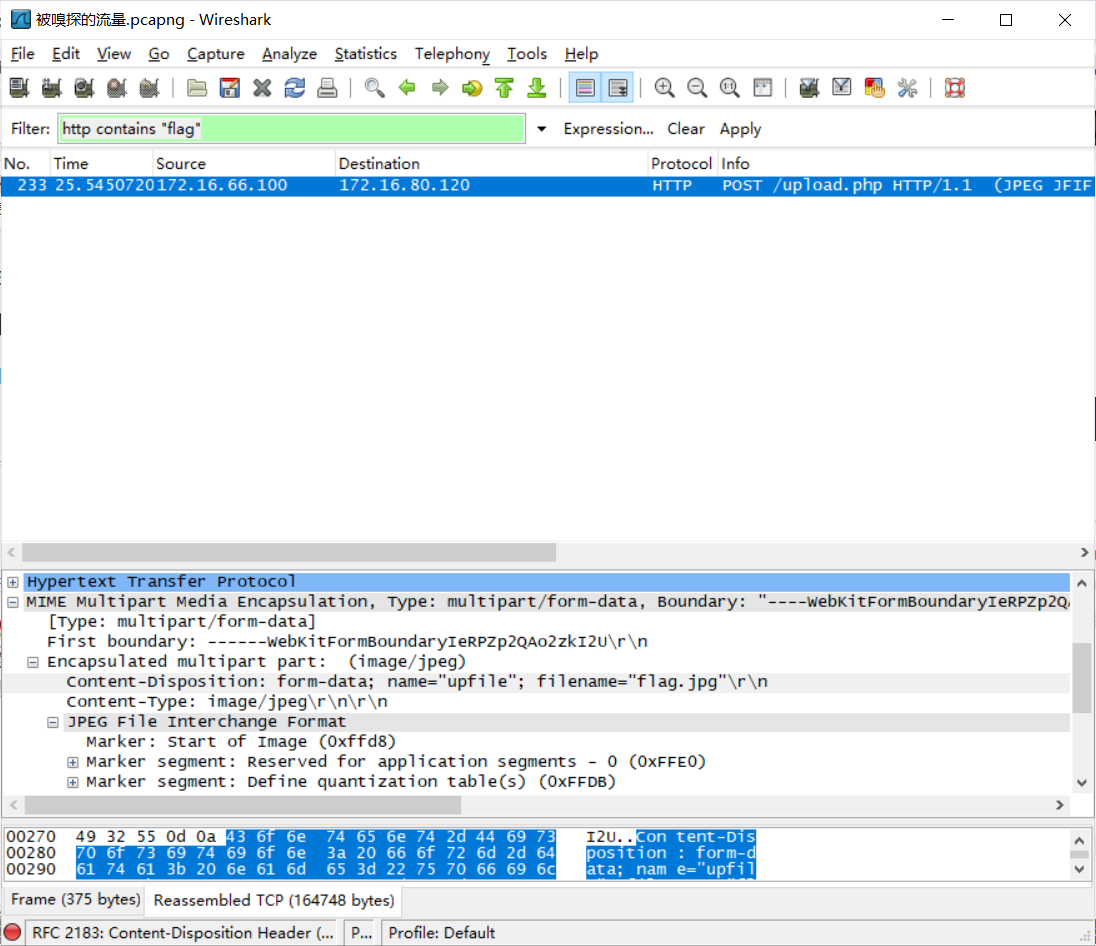

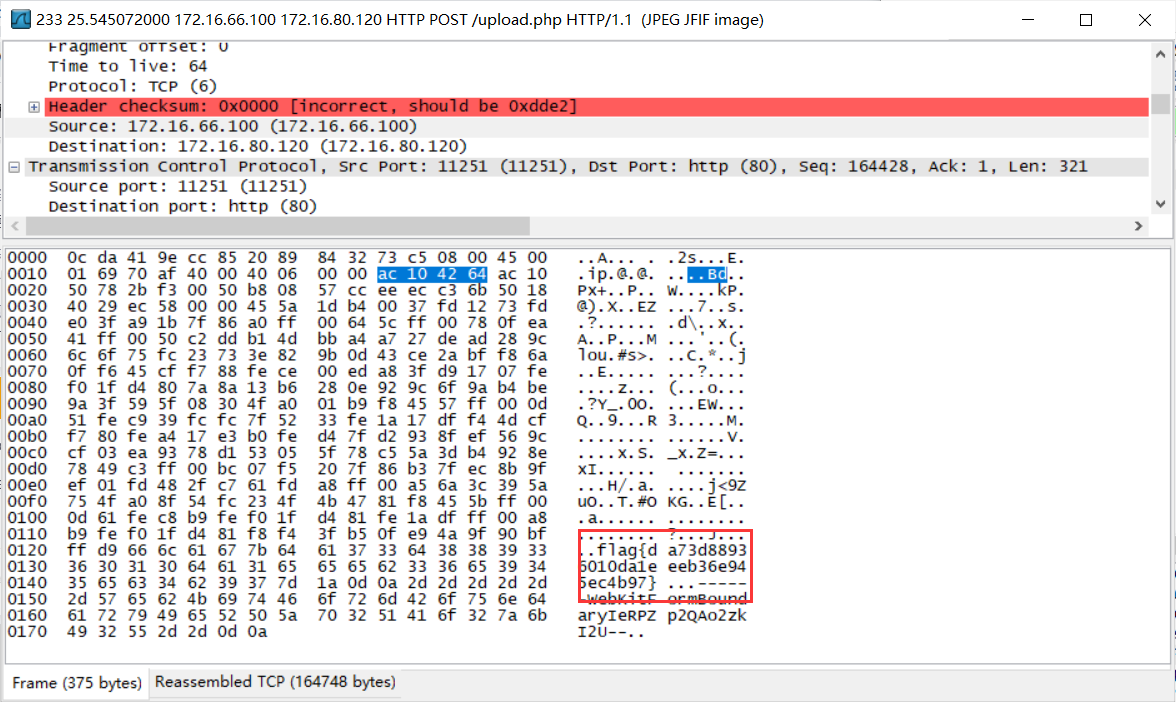

被嗅探的能量

因为题目说抓取的文件,所以直接搜索flag就好了

1 | http contains "flag" |

flag是:flag{da73d88936010da1eeeb36e945ec4b97}