神秘龙卷风

爆破出密码

打开,使用此网站解密

flag是:flag{e4bbef8bdf9743f8bf5b727a9f6332a8}

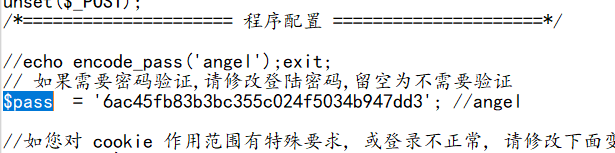

后门查杀

下载下来的文件解压之后使用D盾扫描

将标红的文件打开,因为提示给了md5,所以搜索md5

关于md5的都是$k或者$pass

搜索这两个

flag是:flag{6ac45fb83b3bc355c024f5034b947dd3}

荷兰宽带数据泄露

本题参考博客

文件是conf.bin,是宽带数据文件,用RouterPassView打开

没有给出flag,猜测是账户名或者是密码

flag是:flag{053700357621}

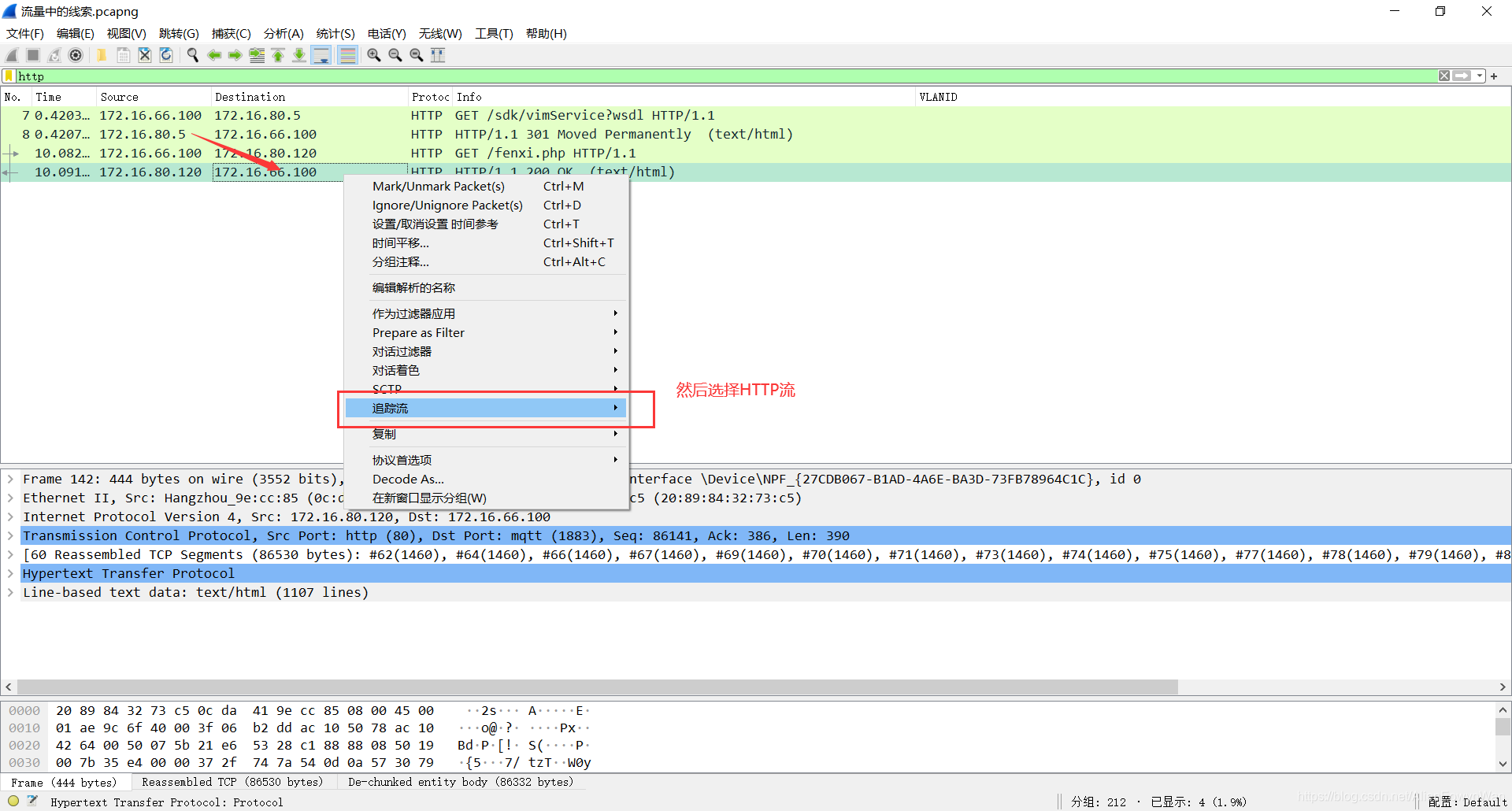

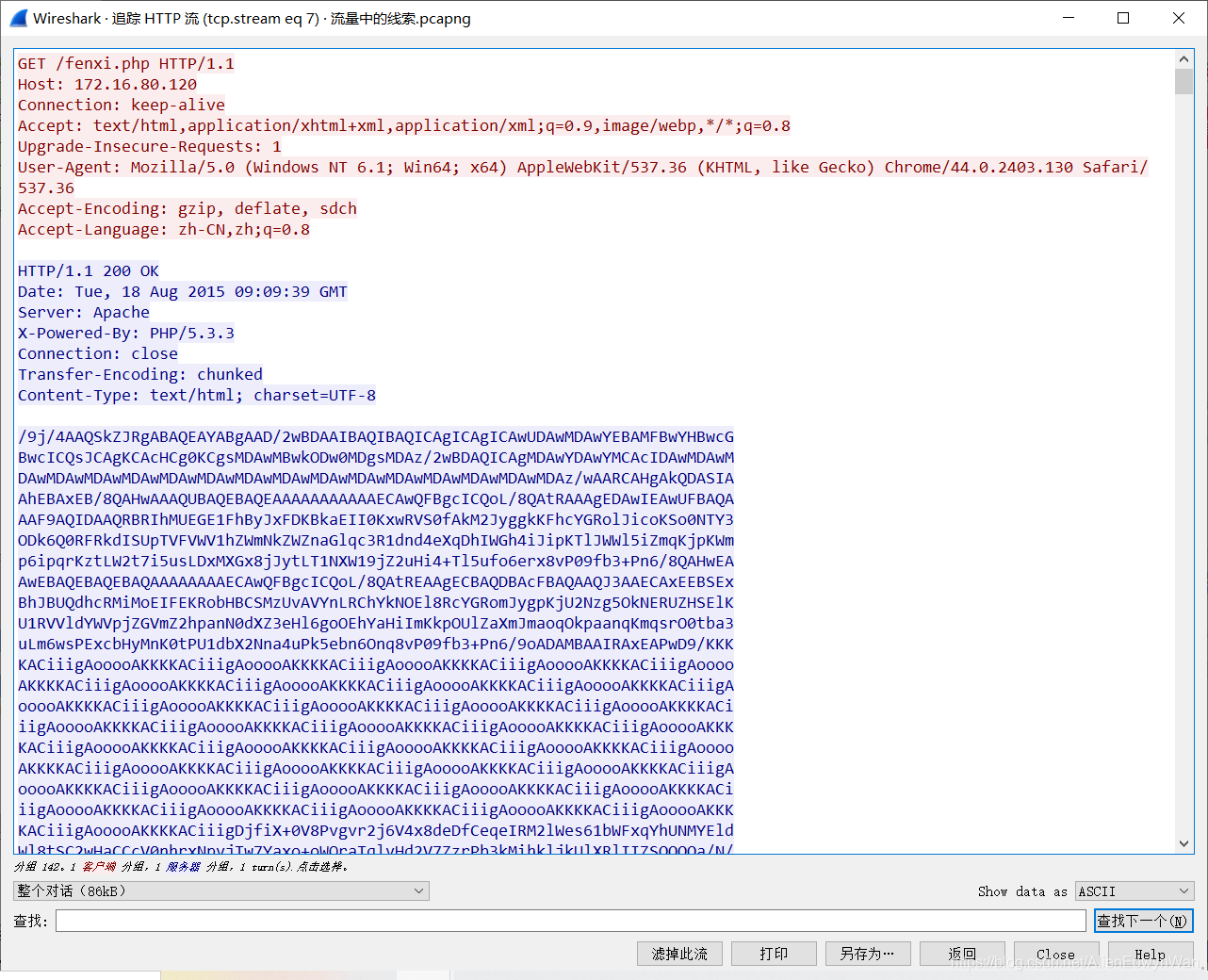

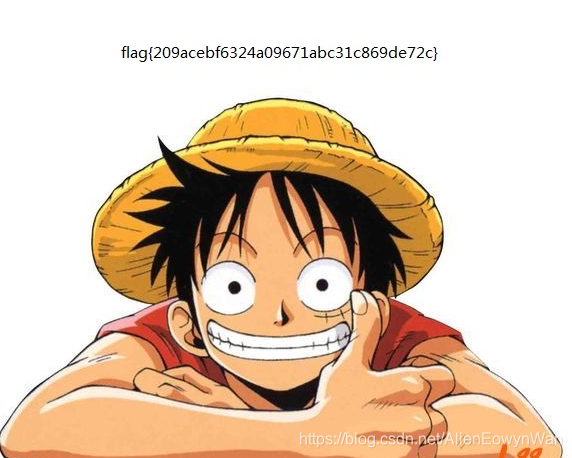

数据包中的线索

过滤http,追踪http最后一个包,发现base64编码

使用此网站解密

flag是:flag{209acebf6324a09671abc31c869de72c}

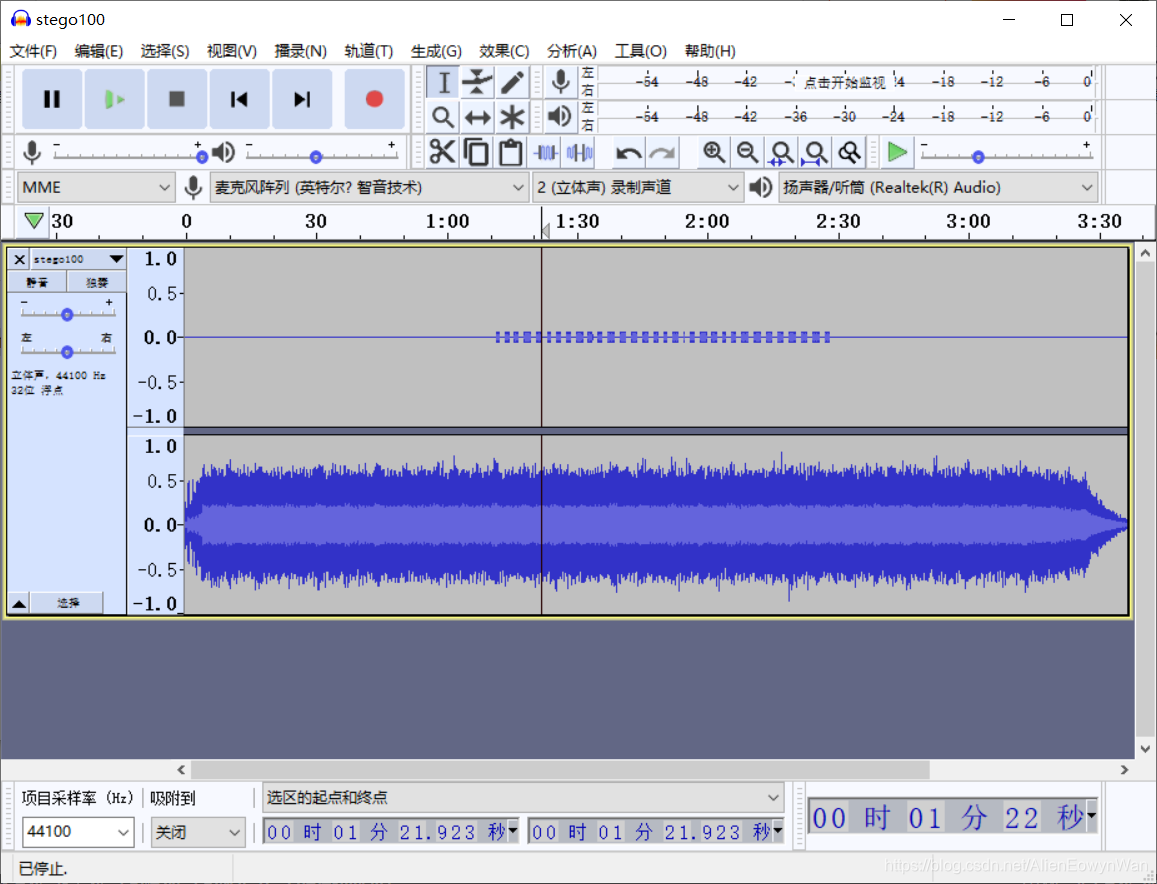

来首歌吧

摩斯密码

1 | ..... -... -.-. ----. ..--- ..... -.... ....- ----. -.-. -... ----- .---- ---.. ---.. ..-. ..... ..--- . -.... .---- --... -.. --... ----- ----. ..--- ----. .---- ----. .---- -.-. |

5BC925649CB0188F52E617D70929191C

flag是:flag{5BC925649CB0188F52E617D70929191C}

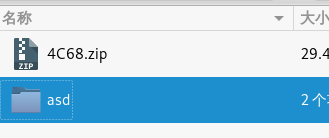

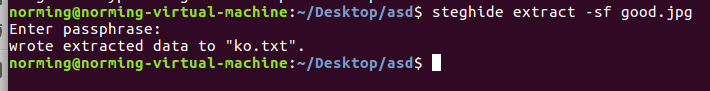

九连环

使用binwalk分离文件,得到一个压缩包和一个文件夹,文件夹里面有一个有密码的压缩包和一张图片

使用steghide分析这张图片发现隐藏信息

steghide的安装:

1 | apt-get install steghide |

打开ko.txt,得到密码

1 | bV1g6t5wZDJif^J7 |

输入即可解压缩,得到flag

flag是:flag{1RTo8w@&4nK@z*XL}

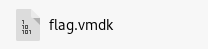

面具下的flag

使用binwalk分离图片,得到虚拟机磁盘文件

用以下命令解压

1 | 7z x flag.vmdk -o./ |

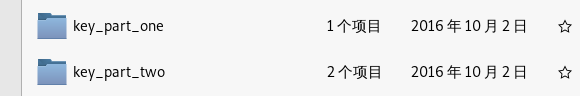

得到四个文件夹,打开这两个文件夹

里面的内容用这个网站解密

flag是:flag{N7F5_AD5_i5_funny!}

webshell后门

D盾扫一下,打开那个多功能大木马,搜索pass

flag是:flag{ba8e6c6f35a53933b871480bb9a9545c}